在美国多家关键机构接连遭勒索软件入侵后,美国司法部决定把黑客袭击与恐怖袭击并列为其优先调查事项。

6 月 3 日,美国司法部发布了一份应对勒索软件的内部指引,决定把这类黑客袭击与恐怖袭击并列为其优先调查事项。

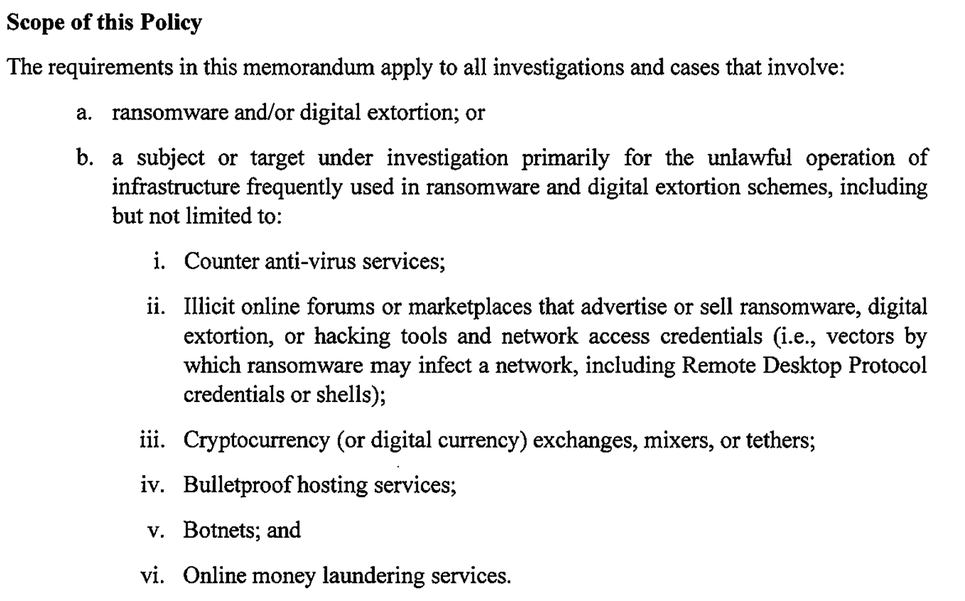

据路透社报道,目前具体说明已经于周四发布至全国各地的检察官办公室。指导方针概述了调查勒索攻击的协调方法,其中还包括一项规定,即此类调查必须与华盛顿特区司法部刚刚成立的反勒索软件特别工作组进行“集中协调”。

“我们以前在恐怖主义方面使用过这种模型,但从未用于勒索软件”,美国司法部官员表示。

美国司法部向媒体给出了完整的备忘录内容。

这份简短的指导文件还提到,“为了确保建立起这样一套能够覆盖美国国内乃至全球范围的案例与调查体系,也为了切实勾勒出当前国家与经济安全面临的现实威胁态势,我们必须加强并集中内部追踪力量。”

司法部代理检察长 John Carlin 在接受采访时表示,“通过这一特殊流程,我们将确保能够对一切发生在国内外的勒索攻击进行跟踪,借此将攻击者同攻击行为联系起来、破坏掉整个勒索攻击链条。我们之前一直使用这种方式对付恐怖主义活动,这是第一次把它引入勒索软件领域。”

继进入国家紧急状态后再遭攻击

5 月 7 日,美国最大的燃油管道运营商 Colonial Pipeline 遭勒索软件袭击,一度被迫停运。

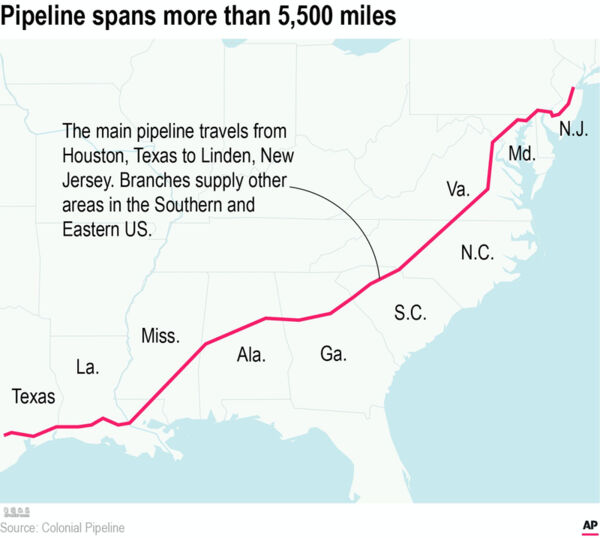

Colonial Pipeline 是美国最大的燃油、燃气管道运营商,该公司因遭受黑客攻击被迫临时关闭了一条输油管道。这条输油管道西南起自得克萨斯州,向东北方向横跨十七州至新泽西州,输送加工后的墨西哥湾油气资源,承担了美国东海岸 45% 的油气供应。

随后,美国交通部于 5 月 9 日宣布 17 个州和华盛顿特区进入紧急状态,以应对这一条输油管道关闭后的局面。

据《华尔街日报》5 月 19 日消息,该公司 CEO 约瑟夫·布朗特拍板,用约 75 个比特币向黑客支付了 440 万美元赎金,并称“这是为国家做的正确事情”。据布朗特称,公司是在咨询了多位曾跟犯罪组织打过交道的专家后,才选择了支付赎金。他称,过去 5 年间该公司在维护这段 5500 英里长的管道上投入了 15 亿美元,在 IT 方面花了 2 亿美元。

Colonial Pipeline 向黑客(DarkSide)支付赎金之后,收到了一个解密工具,解锁了之前被入侵的系统。尽管这个工具有一些作用,但无法让该公司的整个管道系统立即恢复正常运转。最终,这次事件造成输油管道长达 6 天的关闭,东岸的油价也因此上升到 6 年多以来的最高位,且数千个加油站缺油。因此,这笔 440 万美元的赎金只是这家公司损失中的一小部分,而整起事件给公司带来的全部损失高达数千万美元。

但在勒索病毒逼迫一个国家宣布进入紧急状态之后,在同一个月内,黑客再次攻占了全球最大肉类加工厂。

5 月 30 日,全球最大肉类加工商 JBS 确认遭勒索软件袭击,澳洲和北美的服务器被侵入,公司在两地的生产、加工、物流全部受到影响。由于服务器被黑无法正常运作,公司不得不关闭全美所有的肉类加工厂,停止美国、加拿大等多个地区的肉类运输。

该公司拥有 245,000 名员工,为来自六大洲 190 个国家 / 地区的多家客户和知名品牌提供服务。JBS 是美国的供货大户,在超过十个州设有加工厂,供应了全美四分之一的牛肉。这种 JBS 攻击的连锁反应最终会影响到多个国家,如果黑客迟迟不放手,全球的肉类供应链短缺也是迟早的事。在澳大利亚,这种情况对当地供应链产生了特别明显的影响,澳大利亚工会发出警告,如果网络攻击导致的停产持续过久,可能导致全球肉类蛋白质紧缺问题。

JBS 在受到攻击后迅速通知了美国白宫,FBI 介入了调查,美国安全局火速向 JBS 提供技术支持,帮助启用公司的备用服务器。随后 FBI 发布调查报告认为此次攻击来自一个名为 REvil 的组织,其专家认为 REvil 是与俄罗斯有关联的黑客组织。

JBS 公司于周二发布声明表示已经在谈判中“取得重大进展”,预计将在周三恢复加工厂的生产和肉类运输。澳洲的许多工人不得不加班处理此前受黑客攻击导致中断的订单。

据悉,在遭受攻击前,JBS 在网络安全上已经花费了巨额资金,聘请了德勤和安永等公司的顾问,试图在其 IT 网络中寻找“漏洞”,但 JBS 依然没有避免网络攻击导致的停产。

勒索软件攻击怎么就全面失控了?

指向大型企业与关键基础设施的攻击已经令整个美国陷入恐慌,但问题的根源似乎早在几年前就已经显现。在美国重要输油管道和全球最大肉类供应商沦为勒索软件的受害者之后,还会曝出哪些新事件?犯罪分子会把矛头指向医院与学校吗?会进一步追击美国各城市、市政部门乃至是军队吗?

事实上,这一切早已成为现实。前段时间出现的这些重磅攻击看似新鲜,但黑客通过劫持服务要求受害者支付赎金的活动其实早已有之。在去年新冠疫情最严重的阶段,先后有数十座美国城市遭到勒索软件破坏,就连医院也无法幸免。而在 2019 年,美军也进入勒索攻击的视野。那么,目前的状况跟过去那么有何不同?

麻省理工科技评论指出,勒索软件危机的全面爆发,与一些不作为态度有很大关系。在此之前,全球勒索软件危机已经发展到令人难以置信的程度。尽管期间美国多处关键基础设施、城市及输油管道受到打击,特朗普政府仍然没有做出任何应对措施,大多数美国人也对此冷漠无感。

五年之前勒索软件行业才刚刚起步,那时候勒索攻击的商业模式也与现在完全不同——至少要简单得多。勒索软件团伙最初是无差别对一切易受感染的机器发动攻击,并不太关心自己到底在针对谁、到底想打击谁。

但到如今,这些团伙的运营体系要复杂得多、成本也开始急剧上涨。勒索软件团伙开始雇用专业黑客组织“大规模围猎(big game hunting)”,物色那些有望支付巨额赎金的大型目标。黑客们会将窃取到的凭证出售给其他犯罪团伙,再由后者实际进行勒索。各个参与方都能从中拿到丰厚的回报,这也让勒索攻击积聚起强大的吸引力与资源储备。更重要的是,大型围猎下几乎各方参与者都无需承担任何后果。

另一方面,黑客可以在让自己免受起诉的国家 / 地区开展行动。为了改变这种状况,各国必须共同努力对抗那些肆意向医院及输油管道企业发动攻击并勒索赎金的黑客组织。而最有效的对抗手段,一是捣毁犯罪分子的避风港,二是控制各类不受监管的加密货币。

另外,我们还得直面这样一个无法回避的事实:无处不在的网络连接加上薄弱的网络安全态势,就构成了攻击团伙梦寐以求的“完美世界”。从工厂到医院,这些设施都与互联网相连,但其中大部分并不具备充分的安全保障。

随着勒索软件与网络犯罪逐步发展为新的国家安全威胁,特别是对人身安全构成风险(例如针对医院开展攻击),大家必须尽快采取行动。截至目前,世界各主要国家都已遭受到勒索攻击的影响。要改变这一局面,需要全球合作伙伴关系共同对抗勒索软件。这是一条漫长的抗争之路,而我们才刚刚迈出第一步,美国遭受的这些攻击事件,正在给全球的联网企业敲响警钟。

参考链接:

https://gizmodo.com/doj-to-treat-ransomware-hacks-like-terrorism-now-heres-1847027610

https://www.technologyreview.com/2021/06/03/1025679/explainer-is-ransomware-getting-worse/

评论