当地时间 2 月 1 日,安全公司 Sophos 的研究人员表示,他们在苹果和谷歌的应用商店中发现了“杀猪盘”App。这些“杀猪盘”App 经过精心设计,欺骗人们将大笔资金投入虚假投资骗局。

Sophos 以诈骗团伙 CryptoRom 为例介绍了诈骗过程。欺诈者在与受害者通过约会应用程序(Facebook 和 Tinder)接触并培养“感情”,然后他们被要求转移到 WhatsApp。建立了比较融洽的关系后,诈骗者称自己的亲戚在某个金融分析公司工作,并邀请受害者一起进行加密货币交易。此时,诈骗者会向受害者发送一个指向 Apple 应用商店的假冒应用程序链接,并指导受害者如何开始使用该应用程序进行“投资”:诈骗者让受害人将资金转移到 Binance 交易所,然后从 Binance 转移到假应用程序。

最初,受害者能够提取少量加密货币。但当受害者之后想要提取更多金额时,账户就被锁定了,并通过应用程序中的“客户支持”聊天被告知需要支付 20% 的费用才能继续访问。

Sophos 表示,此前,诈骗者为了诱导受害人安装 App 需要说服他们安装配置文件以启用应用程序安装。但最近诈骗者使用的应用程序已成功放入 Apple App Store,大大减少了将应用程序安装到受害者设备上的步骤。

Sophos 检查出的第一个“杀猪盘”App 与加密货币无关,而是一款名为“Ace Pro”的应用,其在应用商店中的描述为“二维码检查应用”。这类应用程序都成功通过了苹果 App Store 的审核流程。

据悉,所有通过 App Store 安装的应用程序都必须由开发人员使用 Apple 提供的证书进行签名,并且必须经过严格的审查程序以验证它们是否遵循 App Store 指南。如果犯罪分子能够通过这些检查,他们就有可能侵入数百万台设备。

那它们是如何绕过审核的呢?Sophos 发现,它们都使用远程内容来提供其恶意功能——这些内容可能在 App Store 审查完成之前一直被隐藏起来。

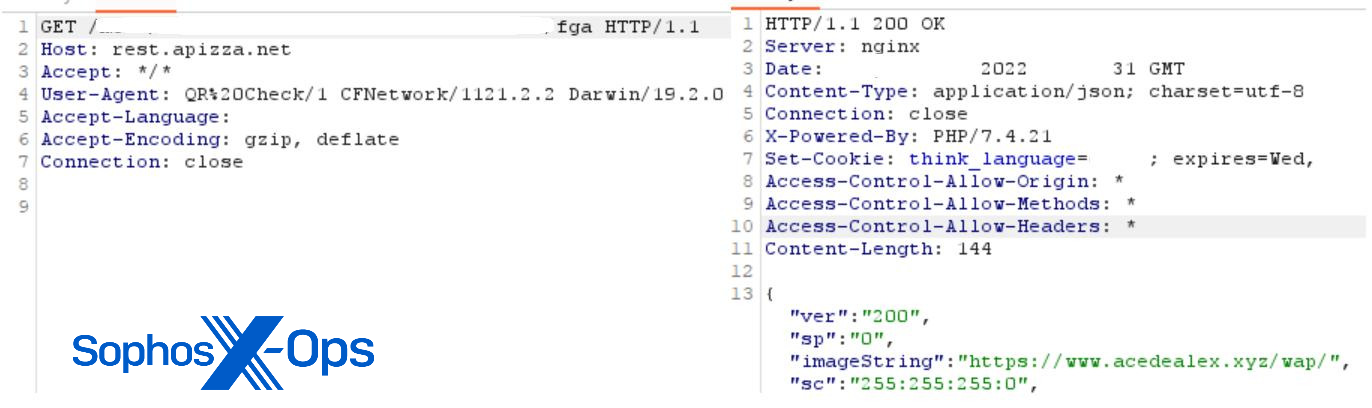

在 Ace Pro 应用程序案例中,恶意开发人员在应用程序中插入了与 QR 检查相关的代码和其他 iOS 应用程序库代码,以便让审核者误认为其是合法的。但是当应用程序启动时,它会向亚洲注册域 (rest[.]apizza[.]net) 发送请求,该域会使用来自另一个主机 (acedealex[.]xyz/wap) 的内容进行响应。正是这种响应机制提供了虚假的 CryptoRom 交易界面。犯罪分子很可能在应用程序审查时使用了看起来合法的网站进行响应,然后切换到 CryptoRom URL。

目前,苹果和谷歌都已经删除了 Sophos 报告的“杀猪盘”应用程序。

参考链接: